Una aproximación integral a la ciberseguridad electoral

Las autoridades electorales de todo el mundo dependen cada vez más de las soluciones tecnológicas para mejorar la eficiencia de sus elecciones. Páginas web para publicar resultados, bases de datos de votantes, cuadernos electrónicos de votación, son algunas de las herramientas que ayudan a las autoridades a realizar mejores elecciones. Esta mayor dependencia de la tecnología ha convertido la ciberseguridad en un factor fundamental para la integridad electoral.

Durante mucho tiempo se ha considerado la ciberseguridad como un accesorio al desarrollo de sistemas. Antes de la masificación del acceso a Internet, era común diseñar los sistemas informáticos en torno a los requerimientos puramente funcionales, y posteriormente incorporar consideraciones de seguridad. Al no tener sistemas en línea, se consideraba mucho más importante la seguridad física de los equipos donde se instalaban los sistemas, que la posibilidad de un acceso o ataque remoto.

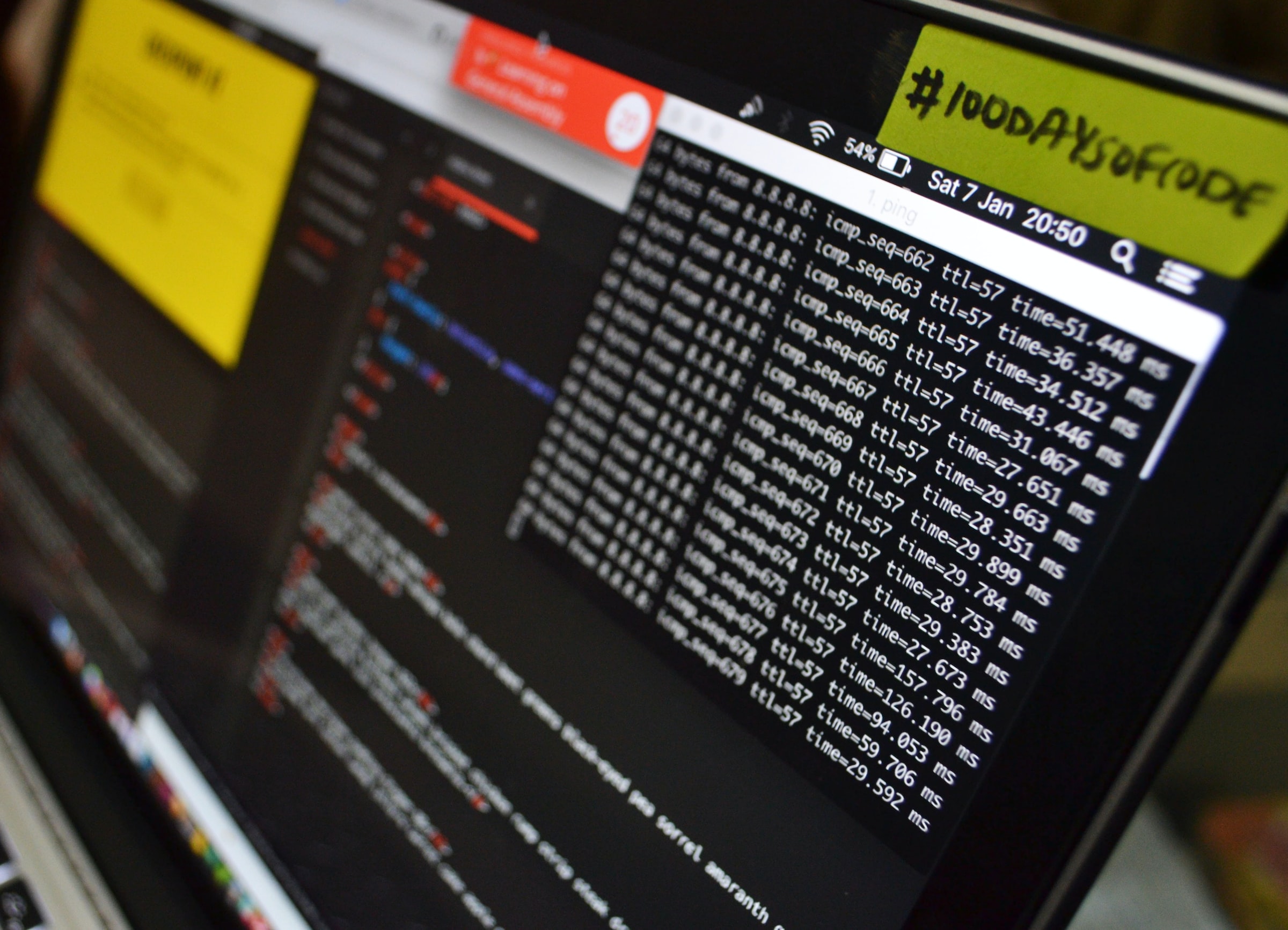

La evolución tecnológica, la masificación de Internet, y la creciente necesidad de modernizar las elecciones han impactado esta realidad. Ahora la aproximación a la ciberseguridad de cualquier sistema, electoral o no, debe ser integral.

Mínimo privilegio y confianza cero

El principio de mínimo privilegio garantiza que cada persona, proceso o programa pueda acceder únicamente a la información y los recursos esenciales para completar las tareas asignadas. Al reducir el acceso, la posibilidad de que se propague cualquier situación comprometida se minimiza al máximo.

La confianza cero es un enfoque de arquitectura de seguridad que asume que toda interacción comienza en un estado de ‘no confianza’. Bajo este enfoque, todos los usuarios son autenticados, autorizados y validados continuamente y en cada interacción.

Cualquier sistema que se diseñe hoy día y que interactúe con múltiples actores (usuarios u otros sistemas) debe considerar la ciberseguridad desde su concepción inicial. Estas consideraciones deben incluir separación de privilegios de acceso a funciones, aplicación del principio de mínimo privilegio y de confianza cero entre los distintos componentes, de modo que cada interacción requiera validaciones y autenticaciones.

Auditabilidad y transparencia

Lo peor que puede ocurrir si se logra explotar una vulnerabilidad y atacar un sistema, es que esta falla no sea detectada y el ataque ocurra sin que nadie lo note. Es fundamental incluir principios de auditabilidad y transparencia en todos componentes de un sistema electoral, para conocer lo que ocurre en el sistema en todo momento, detectar oportunamente posibles anomalías y, de ser posible, revertir el sistema a un estado estable.

De esta manera se garantiza que no ocurran pérdidas de información que impacten de manera negativa el resultado legítimo de un proceso electoral.

Revisión y auditoría externa

En ocasiones, involucrar a auditores externos permite robustecer la confianza del público en los sistemas implementados, y contribuye con la detección temprana de vulnerabilidades, si las hubiera.

Cada vez es más común que organismos electorales contraten los servicios de empresas de consultoría especializadas en ciberseguridad, o institutos de investigación de universidades dedicados al estudio de arquitectura y seguridad de sistemas, para certificar sus sistemas automatizados, tanto si estos son desarrollados internamente como por proveedores externos.

En conclusión, a medida que la tecnología evolucione, proveerá mayores beneficios, pero también aumentará su complejidad, por lo que un enfoque de diseño integral será fundamental para tener sistemas robustos y confiables. Lo vemos a diario en la incorporación de informática en industrias tan variadas como la aviación, la salud o los servicios bancarios. Las elecciones no tienen por qué ser la excepción.

Créditos de imágenes:

Photo by Kevin Ku on Unsplash

Photo by Lewis Kang’ethe Ngugi on Unsplash

Photo by Mikhail Fesenko on Unsplash