¿Qué consecuencias tiene que se conozca la clave del BIOS?

El día de ayer, 3 de abril, se ha hecho una denuncia acerca del filtrado de una clave correspondiente a las máquinas de votación a ser usadas en las elecciones del próximo 14 de abril. Ante las dudas que hayan podido surgir, hemos preparado este compendio de preguntas y respuestas:

¿El hecho de que se haya formulado esta denuncia no demuestra una vulnerabilidad del sistema de votación?

El hecho de que la filtración de una clave pueda ser detectada demuestra la fortaleza e importancia de los procesos de auditoría. En un escenario inseguro la filtración o robo de una clave (o cualquier otra información confidencial) pasaría desapercibida y cualquier consecuencia de ello sería totalmente imprevisible.

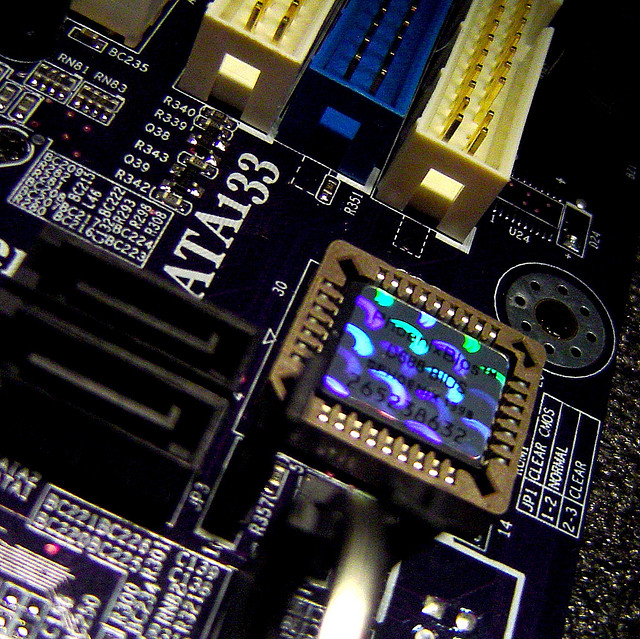

¿Qué clave se filtró? ¿Para qué sirve esa clave?

De acuerdo con la denuncia efectuada, la clave que se filtró fue la correspondiente al BIOS de un modelo de máquina de votación. El acceso al BIOS, al igual que en cualquier computador personal o laptop, permite ejecutar ciertas funciones básicas como el cambio de fecha y hora de la máquina o realizar cambios dentro la secuencia de arranque de la misma.

Es importante entender que esta clave en particular no está sujeta a protocolos de salvaguarda sofisticados o especiales, precisamente por la poca relevancia que tiene en el funcionamiento de las máquinas de votación. De hecho es manejada por todos los operadores de almacén (personal del ente electoral) para las labores rutinarias de mantenimiento y reparación de las máquinas. En todo caso, esta no es una clave del sistema electoral, por lo tanto no hay riesgo en la elección por el uso de la misma.

¿Al cambiar la fecha de la máquina puede alterarse su funcionamiento o los resultados?

Realmente no. En el caso de alteraciones de fecha/hora, un cambio imprevisto podría impedir que la máquina abra la elección, ya que la seguridad de la misma sólo permite que la elección sea abierta en el día que corresponde. De manera similar alguien podría intentar abrir la elección antes, «adelantando» la fecha, para introducir votos falsos. Sin embargo, encontraría tres barreras para hacer esto posible: no tener la clave de la elección, que es con la que realmente se abre la sesión de votación; la carencia de huellas válidas para que el Sistema de Autenticación permita activar la máquina; y el hecho de que dicha máquina llegaría violentada el día de la elección al centro de votación, con señales como precintos de seguridad rotos, elección ya abierta e imposibilidad de imprimir acta cero. En resumen, si intentaran hacer eso, la máquina quedaría totalmente inutilizada para participar en la elección y los testigos y miembros de mesa lo notarían al momento de empezar el proceso electoral.

Me dijeron que a través del BIOS es posible iniciar la máquina con un pendrive con un software falso al alterar el orden de arranque ¿es esto cierto?

Es posible que sí, pero ¿con qué fin? Un software «falso» no podría acceder a la información interna de la máquina, porque toda esta información está cifrada. En caso de iniciar con un software que «imite» al genuino y registre votos para, por ejemplo, cambiar resultados, dichos resultados serían imposibles de transmitir al final del día de la elección, por lo cual no podrían ser totalizados, haciendo el ataque inútil. Nuevamente, el único resultado terminaría siendo una máquina inservible.

De hecho, este mismo resultado se logra destornillando la máquina, desarmándola y cambiando la tarjeta de memoria interna, pero sería un cambio igualmente inútil.

¿Qué pasa con el resto de la seguridad de la máquina?

Cada elemento del software involucrado en el manejo, tanto de los votos como de la autenticación de los electores, está protegido por diversos niveles de claves y firmas digitales que se generan una vez terminado el proceso de Revisión de Código Fuente. Además, para su generación se requiere una clave compartida, donde cada uno de los factores políticos involucrados provee una parte, de modo que nadie conoce la clave completa.

Adicionalmente durante el proceso de producción de las máquinas, cada máquina genera sus propias claves, que usará a efectos de mantener seguros sus datos internos. Esta clave es autogenerada y no es conocida por nadie. Tampoco hay manera de exportarla para que alguien la tenga.

Entonces ¿para qué serviría robarme la clave del BIOS de una máquina de votación?

Literalmente, para nada, más allá de tener la posibilidad de volver algunas máquinas inservibles, evitando que puedan usarse el día de la elección y deban ser reemplazadas por máquinas de contingencia.

Explicaciones quue huelen a falsedad …

Sea cual sea la Intencion de que se roben o filtren una clave de cualquier tipo y que este relacionada con el acto electoral quizas mas importante de la historia de venezuela, es lo realmente preocupante. A todas luces, evidencia la ventaja sobre medios informaticos por parte del oficialismo, pues es quienes se les denuncia de tal hecho

Algunos comentarios:

1. Si con esa clave se puede dejar una máquina sin funcionar, al replicar el saboteo en muchas máquinas se podría dejar a un buen número de electores sin posibilidad de votar. En la práctica sabemos que cuando una máquina se daña, se manda a buscar otra, que por lo regular llega tarde o nunca llega, por lo que se pasa a conteo manual después de varias horas de espera. La gente se cansa y se va.

2. Si se conoce de antemano para dónde va cada máquina, se pueden sabotear convenientemente un lote de ellas según el criterio del poseedor de la clave (en este caso un tipo del PSUV). Imaginemos ahora que la clave la tengan varios tipos del PSUV en todo el país. ¿A cuántos electores no se estarían dejando sin la posibilidad de votar?

3. Pensando mal: si esa clave (que ya vimos por 1 y 2 sí puede tener impacto en las elecciones) es compartida con el PSUV, ¿a qué otro tipo de claves no podrán tener acceso?

4. Pensando mal de nuevo: si fuese cierto que la clave del BIOS no tiene ningún impacto en las elecciones (ya vimos que sí tienen), ¿para qué el PSUV estaría interesado en tenerla?

Como explico en el texto, la clave de BIOS no tiene protocolos de salvaguarda especiales, precisamente por su poca relevancia. Intenté explicar también que TODAS las demás claves están protegidas o bien por una clave compartida (donde cada sector político tiene una parte) o generadas de manera automática por la propia máquina, para su uso en la elección, por lo cual NO puede exportarse. Esto implica que no hay NINGUNA otra clave que pueda tener un sólo sector, sin participación de los demás.

Como también menciono en la segunda pregunta del texto, esta no es una clave «secreta» como algunos piensan. Esta clave se usa para labores de mantenimiento en almacén desde hace años, que es usada por los operadores de manera rutinaria.

Y reitero: el conocimiento de esta clave NO TIENE ningún impacto sobre los resultados de una elección. Quien quisiera sabotear las máquinas podría hacerlo clavando un destornillador en la pantalla y lograría el mismo efecto, sin tener ninguna clave.

Eso no responde NINGUNA de las preguntas de Daniel.

1. No es una pregunta, es una afirmación.

2. Potencialmente a todos. Igual que con un destornillador. Pensé que la referencie era obvia en la última parte de mi respuesta.

3. Respondido en el primer párrafo.

4. Los dos últimos párrafos de mi respuesta contestan esto.

Saludos

El asunto del destornillador tiene varias diferencias:

1) No se puede hacer simultáneamente en centros de votación cuidadosamente seleccionados para generar retraso y pérdida de votos a un candidato a quien se desee perjudicar.

2) Dañar una máquina de votación es un delito electoral, si se hace un destornillador el que lo haga va preso ADEMÁS de que deja un rastro EVIDENTE, si se hace en múltiples lugares al mismo tiempo eso supondría un saboteo sistemático fácilmente notificable, el software NO deja huellas, NO deja culpables que serán inculados de delitos electorales y NO permitiría observar un saboteo sistemático, y

3) Usar un destornillador significaría un reemplazo automático de la máquina (se dañó, punto) usar software podría significar que la máquina sea revisada por un técnico de Smartmatic/CNE que potencialmente se puede tardar 90 minutos «revisándola» para encontrar la falla.

En pocas palabras, no hay comparación alguna.

Finalmente, si la contraseña no tiene ninguna utilidad electoral ¿por qué o para qué se la robaron? Hay que ser demasiado ingenuo (o cómplice) para pensar que «el conocimiento de esta clave NO TIENE ningún impacto sobre los resultados de una elección».

Honestamente la analogia con clavar un destornillador en la maquina o patearla es ridicula. Es absurdo comparar eso con cambiar la hora de muchas maquinas que casualmente van a centros de mayoria opositora, por ejemplo… Seamos objetivos , aqui no se trata de romper la maquina solo de ir colocando trabas al voto opositor

Explícame esta pues, si es tan inútil la contraseña ¿para que se la robaron?

decodingthevote.org, ¿desde cuándo existe esta página y quién la maneja? Tengo años investigando data electoral y jamás había escuchado de esta página.

CARLOS ORTEGA,

Lee bien el artículo. Está clarísimo que lo único que se puede hacer es dejar la máquina inservible, lo cual es bastante obvio. Para responder a tu último reply:

1. Cualquier persona podría organizar un saboteo en múltiples centros simultáneamente, no se necesita ni siquiera que la elección sea automatizada para eso (ej. en una manual pueden sabotear destruyendo boletas).

2. Como mencioné, dejar la máquina inservible es obvio y no pasa desapercibido.

3. Una máquina inservible es amerita un remplazo automaticamente.

Veo que insistes mucho en preguntar porqué alguien querría la fulana clave, pero cualquier respuesta que te de alguien que no haya ido quien tiene esa clave sin autorización es especulación. Puede ser por mala intención o por simple ignorancia (me voy a robar esto aunque no se para que sirve). La denuncia hecha no es muy diferente a que alguien diga mañana que se perdió un carnet que sirve para entrar por el estacionamiento de carga del Sambil. La pregunta es: ¿eso te pone en riesgo las tiendas del centro comercial? Es una analogía bastante amplia, pero que ilustra el punto.

Estimados,

Si la clave sirve para que alguien deje alguna máquina inservible (clave que entiendo solo debe ser manejada por el CNE porque es de mantenimiento, y ninguno de los factores políticos hace eso), es obvio que por defecto hay un riesgo. ¿Cuál es el riesgo? Dejar un lote de máquinas convenientemente inutilizadas.

Al argumento del destornillador no es lo mismo, pues como dijo el amigo Carlos, hay responsabilidad por destruir un bien de la nación. En cambio, alguien que haya robado una clave BIOS y dañe una máquina, quedaría impune, pues la auditoría revelaría que fue el CNE quien dañó la máquina, no el PSUV.

De veras me cuesta ver la analogía planteada por ustedes entre destruir un bien del estado y la de dejarlo inutilizado con una identidad suplantada.

De hecho, si no existiera riesgo alguno, ¿para qué hacer una clave?

Y por último, me gustaría saber de qué manera es imposible (es decir riesgo cero) de que ocurra el escenario que les planteé, donde el PSUV suplanta la identidad del CNE a través de la clave del BIOS para dañar máquinas a conveniencia.

Saludos.

Creo que hay algo en lo que estan haciendo incapie, que apesar de ser importante, no deja de ser ridiculo: Que alguien tenga la clave del BIOS, no hace que la maquina magicamente se vuelva inservible. Primero tienen que llegar a ella. Y para ello, hay que pasar varios mecanismos de custodia. Que para empezar, implica tener acceso fisico a la maquina, que esta en un centro de votacion, y aun mas, para que todo sea «Efectivo» se deben dejar las maquinas de contingencia «inservibles».

Creo que aplicando un poquito de logica, hay que estar bastante claro que se necesitaria una conspiracion masiva, conjunta de «parte, parte y todos los demas», puesto que quienes trabajan en la eleccion, son personas que se eligen al azar del REP)

Y la analogia con el destornillador, es la relativa facilidad con la que se puede conseguir. Pues como fue mencionado anteriormente, esta es manejada por todos los operadores de almacen.

¿Por qué estamos asumiendo que es más fácil pegarle un teclado a la máquina, reiniciarla, meter la clave, y cambiar lo que sea, que dañarla físicamente? ¿O es que en el caso del destornillador el «atacante» lo haría delante de todo el mundo, pero en el caso del teclado sí lo harían a escondidas?

Y la clave de BIOS la tiene cualquier computadora, no fue algo que se le puso para «aumentar seguridad». Para eso sí hay protocolos de seguridad especiales.

No no hay tal cosa como «riesgo cero». Cualquiera que conozca de gerencia de proyectos lo sabe. Pero hay procedimientos de contingencia que permiten eliminar los posibles efectos de estos riesgos. Los procedimientos que se siguen (y que además son públicos) garantizan que cualquier irregularidad pueda ser detectada y corregida (en el peor de los casos, reemplazando una máquina). Esto es lo que hace a un sistema «blindado» (aunque a muchos no les guste el término). Hay muchas maneras de tratar de inutilizar una máquina: el destornillador, sustituir una memoria flash, dejarla caer o tal vez sabotear el BIOS para dejarla inoperante. Desde mi punto de vista esta última es la más complicada y menos efectiva, por el nivel de conocimiento técnico necesario en los «saboteadores» participantes y la complicación logística, además del riesgo de ser descubierto. ¿O a nadie le parecería sospechoso si llega una persona y le conecta un teclado a una máquina y después la reinicia sin ningún motivo?

Repito no se trata de dañar completamente la maquina simplemente, poner pequeÑas trabas al voto opositor… asi de sencillo

Rui, estoy de acuerdo con todo lo que planteas, sin embargo, me parece razonable exigir que se cambien esa clave, aunque eso implique retrasar la elección. Aunque no sea una clave con protocolos de seguridad, no deja de ser un hecho que viola las reglas del proceso de la elección.

Repito mi pregunta (con todo respeto me parece que hay demasiada gente ingenua o demasiada gente interesada en que esto quede como un incidente sin importancia): si la clave era inútil, ¿por qué o para qué se la robaron?

Piensa mal y acertarás, ¿o es que nos vamos a hacer los pendejos aquí? ¿Para que quiere/quería el PSUV esa clave si no tiene ninguna utilidad?

Con los comentarios «EL NEGRO»

«Cualquier persona podría organizar un saboteo en múltiples centros simultáneamente»

¿En serio? ¿Cualquier persona? No amigo, usted está bastante equivocado, para hacer algo de esa naturaleza se necesita logística y la gente que participe en tal saboteo, su afirmación es falaz y me hace pensar que usted intenta encubrir algo.

«3. Una máquina inservible es amerita un remplazo automaticamente.»

Si y solo si el técnico del CNE en el centro de votación determina que la máquina efectivamente está inservible, me parece que usted tiene poco conocimiento de la normativa electoral vigente, si al funcionario del CNE se le pega la gana de ponerse a «reparar» la máquina puede dilatar el proceso durante 90 minutos más el tiempo que se tarde luego en llegar la máquina, estamos de quizás unas dos horas más, sume y verá que un retraso esta naturaleza genera que se pierdan votos, no diré cuantos porque no lo sé, pero hace que se pierdan votos, no hay que ser genio para entender porque: no todo el mundo está dispuesto a esperar 3 horas en una cola que no avanza.

Esto es muy fácil y sencillo, si esa clave no tuviera NINGUNA utilidad el PSUV no habría obtenido fraudulentamente esa clave, así de sencillo y el que niegue esta vaina es sospechoso de formar parte de toda esta marramucia.

La contraseña de la BIOS la saben TODOS los operadores que trabajan en Mariches, es altamente probable que el técnico del PSUV la haya visto en algún momento, o que alguno de los operadores en su inocencia se la haya dado. Mucha gente parece no darse cuenta que la denuncia fue una brillante movida política de la oposición, ya que con la misma recalcan que están yendo a una elección bajo condiciones dispares. Soy de los que piensa que tanto técnicos de la oposición como del oficialismo sabían la contraseña antes de esta denuncia. Espero que esto responda un poco tu pregunta

Además, crees que sí obtuvo la clave con intenciones oscuras la habría usado en la auditoría de producción delante de los auditores de la MUD incluso sin hacer ningún intento de ocultar el hecho de que se sabía la clave?

En cualquier caso para usar la clave requieres acceso físico a la máquina y usar un teclado. Cómo es diferente eso a llevar un destornillador? De hecho es más probable que un destornillador te quepa en el bolsillo, a que un teclado lo haga.

Y si no es importante, por que eso no fue lo que dijeron los del CNE?

Como siempre, HUELE A GATO ENCERRADO….. que podiamos esperar del CNE.

Para mi no era ninguna clave para entrarle al BIOS, y como alguien dijo por ahi, pueden hacer que la maquina bootee desde un pendrive. Y no me vengan con huevonadas de la seguridad y que no pueden hacer nada.

En COMPUTACION, se puede hacer TODO.

BIOS…. que BIOS ni que karajo!!!!

Es preocupante el hecho de que la contraseña se filtrara por lo que eso representa, no lo que se puede hacer con ella. Te pongo un ejemplo, si una persona que trabaje como limpieza en tu casa se roba un gancho de ropa te preocuparía? Te preocuparía lo valioso del gancho de ropa, o te preocuparía el hecho?

No es un gancho de ropa lo que se perdió , fue una «llave» … quiza no tengas bajo resguardo de dicha llave nada importante pero que se pierda una LLAVE dista mucho de que se pierda un gancho de ropa … seamos objetivos

El punto es la utilidad y el significado que tiene dicha llave….es equivalente a un gancho de ropa en tu casa. Pero esta bien, hagamos la comparación con un armario que no tiene nada y nunca se usa, es mas importante lo que representa (por la filtración de seguridad), que lo que realmente puedes hacer con ella, ese es el punto a entender

Me referí a un gancho de ropa para ejemplificar el valor que tiene dicha clave, el hecho de q la perdida de la clave es mas importante y significativo en si que la clave misma, ese es el punto. Pero esta bien, digamos que es la llave de un closet en el que no hay nada en tu casa. Botas a la persona de limpieza por lo valioso de la llave, o por el hecho de q se perdió? Ese es el punto

Si se puede instalar un software falso por pendrive, como no se van a poder alterar los votos?? Entiendo que un software falso no tiene los protocolos/claves para el envio de datos, pero precisamente una maquina asi en un centro de votacion con mayoria opositora contriburia al fraude. No se trataria de sumar votos al oficialismo sino de restarle a la solucion.

Hola Guillermo. Estoy trabajando en un artículo relacionado con lo que mencionas, explicando por qué un saboteo en cualquiera de las diferentes fases no tendría consecuencias «importantes».

Por ahora, en el caso que mencionas, terminaría pasando que al sistema de totalización nunca llegarían resultados, lo cual llevaría a una investigación y posible impugnación de esa(s) mesa(s). En cualquier caso un software «falso» tendría que imprimir los papelitos, para «parecer legítimo» y tendrías ahí la reconstrucción de la intención de voto de esos electores. Supongo que para parecer legítimo debería también imprimir actas al cierre que coincidan con los papelitos al momento de la verificación ciudadana luego del cierre. Y si esto pasa en centros donde históricamente gana una de las opciones políticas, yo pensaría que los miembros de mesa no serán todos de la otra opción (y que seguramente habrá testigos y ciudadanos en cantidad suficiente).

En cualquier caso, lo que NO pasa, es que eventualmente no lleguen resultados de una mesa y «nadie le pare» o simplemente «se pierdan».

Conozco gente del galpon de CNE de Mariches y no hace falta que aclara cual es su inclinación politica. Estos seres se dan a la tarea de cambiar la hora en el BIOS de la maquina para que la elección abra tarde en los centro opositores!!! ESTOY CANSADO DE VERLOS HACER ESO. De manera que el manejo de esta clave SI alguna tiene importancia!

La gente del galpón de mariches ya poseía la clave…que diferencia crees que haga esto ahora? Que por cierto…la hora del BIOS de la maquina tiene que poseer la misma hora que tiene el servidor de la configuración sino la maquina no sale de producción, así que ni sentido veo a lo que dices

Bueno, en efecto. Yo no he dicho que esto sea nuevo. Y repito : » ESTOY CANSADO DE VERLOS HACER ESO» . Una vez que la maquina sale de producción puedes cambiar la hora mediante el bios.

Los viernes antes de cada elección se hace la instalación de la máquina y se ejecutan todos los diagnósticos, en ese momento se puede notar si la fecha y hora de la máquina es incorrecta, y con una llamada al Centro Nacional de Soporte te ayudan a resolver. Igual pasaría si el día de la elección la máquina tiene la hora mala al abrir, por lo que el retraso no sería significativo.

Aja, y como logras acceder a la maquina con teclado en mano y cambiar el BIOS? Mas aun, como logras hacerlo sin que el día de la elección no se den cuenta? Como bien mencionan, lo mas que logras es inhabilitar la maquina y para que sea algo significativo dicho saboteo requieres de gran organización y gente con un relativo grado de preparación. Te recuerdo que son casi 40.000 maquinas en mas de 13.000 centros, digamos que quieres sabotear el 10% de los centros, osea 1.300 dispersos en el país, por lo que necesitas mas de 1000 personas….

Lamento mucho que todo este admirable trabajo de hormiguita que has venido haciendo seguramente se vendrá al piso cual castillo de naipes por la conducta irresponsable de quienes, asumo, son tus dirigentes. Lo hago sin rastro de burla o sarcasmo. Realmente admiro lo que has hecho y lamento que el fantasma del fraude corra otra vez entre millones por culpa de una dirigencia que no entiende la importancia de la honrosa carga que la historia les puso en los hombros.

Saludos Rui.

Tengo varias pregunticas.

La primera tiene que ver con la posibilidad de que se utilicen máquinas en sitios no autorizados el día de la votación. En caso de que por alguna razón eso pudiera pasar, esa data es tomada en cuenta por el sistema electoral?

La segunda tiene que ver con una inconsistencia que hay en la data de la elección del 2012 con respecto a esta, hay varios centros de votación que en 2012 no presentaban votantes y que en estas elecciones tuvieron votantes y supuestamente están usando el mismo patrón electoral?

La tercera tiene que ver con relación a los votos del extranjero, como se agrega esa data al conteo final, ya que no llega de forma electrónica desde las máquinas?

Y la cuarta tiene que ver con el proceso de auditoría que se va a realizar en el 46% de las actas faltantes. Hay posibilidad de encontrar inconsistencias en esas cajas? El proceso será el mismo que con el 54% que se audita el mismo día? En caso de que aparezcan inconsistencias como queda el sistema automatizado en cuanto a confiabilidad para próximas elecciones?

Disculpa lo largo de la preguntadera y gracias por este espacio.

Un abrazo!!!

David, cómo estás?

Para cada elección hay una cantidad de mesas determinada, distribuidas en los centros de votación y esta información es pública (incluyendo nombre y dirección de cada centro, así como número de mesas). Esta cantidad debe corresponder con la cantidad de actas recibidas y publicadas por la autoridad electoral en su página web. En el supuesto de que existieran estos centros no autorizados la información no podría entrar en el sistema (ya que no provendrían de una máquina autorizada), y más aún, sería evidente si se incluyera.

Con respecto a las inconsistencias que mencionas, desconozco cuáles son. Tienes ejemplos concretos para revisar?

Los votos en el extranjero y/o sus resultados son enviados por valija diplomática y se ingresan en el total nacional mediante el uso del sistema de registro de actas manuales (el mismo que se usa cuando un determinado centro en el país pasa a votación manual por falla de máquinas).

Hasta donde conozco, el procedimiento a seguir va a ser el mismo que el de verificación ciudadana que se lleva a cabo el día de la elección. El procedimiento aparece en el Manual de Funcionamiento de la Mesa Electoral (bajar).

En cuanto a lo último, no, no creo que haya inconsistencias entre comprobantes de voto, actas impresas y actas publicadas. Pero en todo caso considero que lo que hay que rescatar es que la existencia de estos tres elementos (entre otros), es precisamente lo que hace robusto el sistema porque permite verificar la Cadena de Custodia del Voto.

Saludos.